Los ataques de denegación de servicio distribuidos (DDoS - Distributed denial-of-service) tienen la finalidad de interrumpir la disponibilidad de una red o un servidor. Estos se realizan mediante un crecimiento exponencial del volumen de datos en la red dirigidos a un equipo que proporciona uno o más servicios.

Según un reciente informe de un grupo de expertos en Ciberseguridad se ha incrementado por tres los ataques DDoS en comparación con el año pasado durante este último trimestre. Algo que no es de extrañar, debido a que la situación de la pandemia de COVID-19 ha cambiado la forma en que muchas organizaciones realizan sus actividades, cambiando la mayor cantidad posible a trabajos remotos.

Según los expertos, al analizar el tráfico de comandos generado por los bots de los servidores de comando y control (C2) causantes del volumen de tráfico en el segundo trimestre del 2020, se detectó un incremento del 217% más que el año 2019 durante ese mismo trimestre. Cabe destacar que en años anteriores, la tendencia siempre era observar un incremento drástico durante el inicio del año (durante la mayor actividad empresarial) y decrecía durante los periodos de vacaciones o a los últimos meses del año. Estos datos podrían interpretarse, debido a que los empleados posiblemente por la situación mundial han permanecido este año más tiempo conectados realizando sus actividades laborales, causando que los ciberdelincuentes se adapten y haciendo que sea aún más común los ataques DDoS. Un ejemplo comparativo, el número de ataques del segundo trimestre del año 2019 cayó un 39% en comparación con el mismo periodo del 2018.

El periodo de duración de los ataques en comparación con el primer trimestre del año pasado no varió mucho, obteniendo un aproximado de 20 minutos. Aunque los ataques DDoS dirigidos, poseen una duración más alta en comparación con los DDoS más generalizados, manteniendo una duración de varias horas. Vale la pena destacar que durante este segundo trimestre 2020, los investigadores pudieron observar ataques dirigidos con una duración más prolongada, aumentando por 4,5 en comparación con el segundo trimestre 2019.

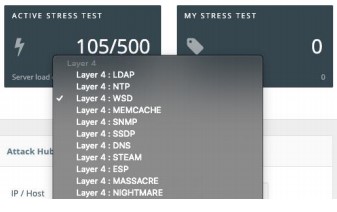

- SSDP

- NTP

- DNS

- CLDAP

- WSD

- ARMS

- SYN

- ICMP

- Contar con una Protección DDoS Híbrida, tanto on premises como en la nube (scrubbing center).

- Utiliza herramientas que puedan realizar detecciones basadas en el comportamiento.

- Contar con tecnologías que tengan la capacidad de crear firmas de mitigación en tiempo real.

- Confecciona un plan de respuesta ante emergencias

- Supervisa con un equipo y aplica inteligencia sobre actores maliciosos.

- Apégate a frameworks como OWASP y revisa tus aplicaciones

- Protege tus API con WAF.

- Protege tus aplicaciones vía RASP.

- Utiliza tecnología que permita proteger contra Bots maliciosos.

.jpeg?alt=media&token=efa34351-b071-4c82-8403-14781e76678d)

COMENTARIOS