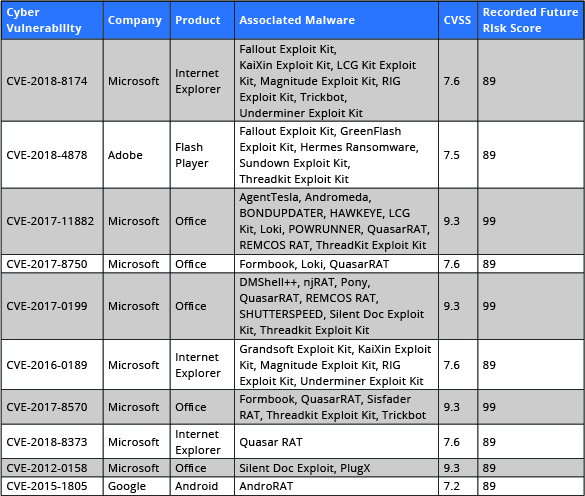

Aunque es un tanto lógico por la cantidad de dispositivos que utilizan el sistema operativo Windows, ya sea a nivel empresarial o de forma personal, los delincuentes cibernéticos se inclinan por lo general en las vulnerabilidades de Microsoft Office en sus ataques el año pasado, dado el aumento en los ataques de phishing que incluían archivos adjuntos los software de Word y Excel.

Ocho de las 10 vulnerabilidades más explotadas en 2018 fueron errores de Office, según una nueva investigación. Un error de Adobe Flash y una falla de Android también aparecieron en la lista, lo que dio lugar a un exploit de ejecución remota de código que se encontró en varios kits de exploits, Fallout, KaiXin, LCG Kit, Magnitude, RIG, Trickbot y Socavador, por nombrar algunos.

Las vulnerabilidades asociadas a los navegadores han disminuido, debido a que los desarrolladores están más enfocados y aplican actualizaciones a su software de forma más recurrente. Solo tres de los 10 principales vulnerabilidades de la lista estaban relacionados con navegadores, e incluían versiones anteriores de Internet Explorer esto demuestra que hay una gran cantidad de sistemas sin actualizar que aún funcionan sin aplicar algún tipo de parche.

Mientras tanto, solo cinco nuevos kits de exploits llegaron en 2018, frente a 10 nuevos en 2017 y 62 en 2016, según el estudio, que analizó los repositorios de códigos, las publicaciones y foros de la Dark Web, así como otros metadatos. Finalmente solo dos nuevos kits de exploits (Fallout y LCG Kit) ingresaron al ranking de las vulnerabilidades más explotadas en 2018.

En el top 10, se encuentra una única falla asociada a dispositivos móviles, particularmente Android, que consiste en una importante vulnerabilidad de elevación de privilegios local de 2015 en el kernel de algunos dispositivos Android.

Otra vulnerabilidad, CVE-2018-4878, corresponde a un error de uso gratuito después de Adobe Flash Player que se incluyó en varios kits de exploits, incluidos Fallout y Nuclear Kit. Fallout difunde el prolífico ransomware GandCrab, que cada vez se implementa más en ataques dirigidos contra grandes organizaciones.

Las recomendaciones para prevenir ataques es evitar el uso de Flash en los sitios web, usar bloqueadores de anuncios en navegadores para protegerse de la publicidad maliciosa, ejecutar copias de seguridad frecuentes y capacitar a los usuarios en el tema del phishing y otras estafas por correo electrónico, también utilizar el navegador Google Chrome, que se considera uno de los más seguros.

REFERENCIA

COMENTARIOS