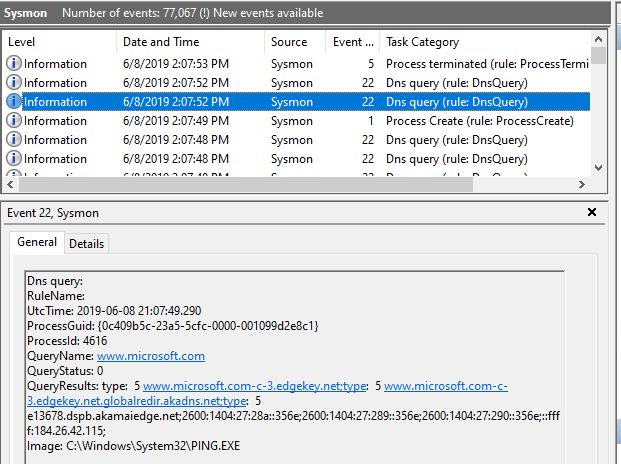

Microsoft ha anunciado que esta semana se lanzará una nueva versión de Sysmon que incluirá la capacidad de registrar las consultas de DNS realizadas en una computadora para monitorear actividades; incluso, Sysmon ahora registrará el proceso que realizó la consulta.

Sysmon, o System Monitor, es una herramienta de Sysinternals que se instala como un servicio en Windows que permite registrar diversos eventos e información en el registro de eventos de Windows.

Mark Russinovich, CTO de Microsoft Azure y creador de las herramientas de Sysinternals, anunció que se lanzaría una nueva versión de Sysmon este martes que incluye el registro de consultas DNS.

Si bien el registro de consultas de DNS ya está disponible hace un tiempo en Windows, ahora es posible conocer el nombre del ejecutable que realiza la consulta. Esto es un punto a favor para los administradores, ya que permite rastrear rápidamente las aplicaciones ofensivas que pueden estar conectándose a sitios no deseados o realizando otro comportamiento no deseado.

El registro de consultas de DNS será particularmente útil para los administradores de Windows como se mencionaba, y también para los profesionales de seguridad que ahora pueden usar Sysmon para introducir datos de consultas de DNS en el registro de eventos. Estos datos luego pueden ser consumidos por otras herramientas para encontrar ejecutables que creen tráfico sospechoso o se conecten a dominios maliciosos. Con esta nueva característica, podemos esperar archivos de configuración actualizados y herramientas que ahora pueden utilizar los datos que proporciona esta herramienta gratuita.

DNS logging in the next Sysmon is going to completely blow you away. There’s nothing quite like it on the market with this level of attribution detail and suppression of noise. All in same timeline as proc monitoring. It all fits together and lets you understand what’s happening.— SwiftOnSecurity (@SwiftOnSecurity) 5 de junio de 2019

REFERENCIA

COMENTARIOS