Microsoft anunció ayer la disponibilidad de la solución de respuesta a incidentes automatizada para todos los usuarios, denominada Office 365 ATP (Advanced Threat Protection) para soportar los crecientes requisitos de los equipos de ciberseguridad.

Office 365 ATP se anunció inicialmente para acceder a la Preview durante Abril y está diseñada para evolucionar hacia una parte importante de las soluciones de seguridad de nivel empresarial. “La aplicación de estas potentes capacidades de automatización a los flujos de trabajo de investigación y respuesta puede mejorar dramáticamente la efectividad y la eficiencia de los equipos de seguridad de su organización", señala Microsoft.

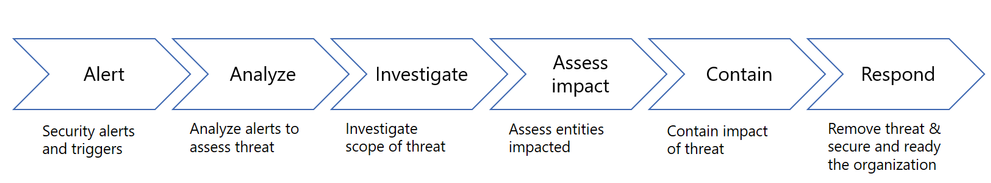

La respuesta automática a incidentes está diseñada para facilitar que los departamentos de seguridad revisen enormes cantidades de alertas recibidas de forma diaria con la ayuda de acciones automatizadas (playbooks) que proporcionan todo lo necesario para "investigar exhaustivamente una alerta y ofrecer un conjunto de acciones recomendadas para contención y mitigación ".

Estos playbooks ofrecidos por Office 365 ATP están diseñados para coincidir con los flujos de trabajo de los equipos de seguridad y para que sea mucho más rápido abordar metódicamente las amenazas más frecuentes.

Por el momento, las investigaciones automáticas y manuales están disponibles para la respuesta automática a incidentes de Office 365, las cuales permiten lo siguiente:

• Investigaciones activadas manualmente que siguen un playbook: Los equipos de seguridad pueden activar las investigaciones automáticas desde el explorador de amenazas en cualquier momento para cualquier correo electrónico y contenido relacionado (adjuntos o URL).

• Investigaciones automáticas que se activan cuando se generan alertas: Las alertas y los playbooks relacionados para un conjunto limitado de escenarios ahora están disponibles.

Una vez incluidas en el flujo de trabajo de investigación y respuesta de un equipo de SecOps (Security Operations), las capacidades de respuesta automática a incidentes ayudarán a ahorrar tiempo al confiarles que se encarguen de varios de los pasos necesarios para hacer frente a las alertas.

Estos son los siguientes escenarios para los cuales un playbook se inicia automáticamente cuando se activa una alerta detectada por Office 365 ATP:

• Correos electrónicos de phishing informados por el usuario: Cuando un usuario informa lo que considera un correo electrónico de phishing, se genera una alerta que desencadena una investigación automática.

• El usuario hace clic en un enlace malicioso con un veredicto modificado: Se genera una alerta cuando un usuario hace clic en una URL, que está envuelta por Enlaces Seguros ATP de Office 365, y se determina que es maliciosa detona la acción, o si el usuario hace clic en las páginas de advertencia de Enlaces Seguros de Office 365 ATP, también se genera una alerta. En ambos casos, la investigación automatizada comienza tan pronto como se genera la alerta.

• Malware detectado después de la entrega, Malware Zero-Hour Auto Purge (ZAP): cuando Office 365 ATP o ZAPs detecta un correo electrónico con malware, una alerta desencadena una investigación automática.

• Phishing detección después de la entrega (Phish ZAP): cuando Office 365 ATP o ZAPs detecta un correo electrónico de phishing entregado previamente al buzón de un usuario, una alerta desencadena una investigación automática.

REFERENCIA

COMENTARIOS