El Phishing ha incrementado las técnicas en ingeniería social, así como la suplantación de identidad, es algo que se sigue observando con mayor frecuencia en los últimos meses, algo que probablemente sea por motivo al incremento del uso de los servicios por Internet debido a la situación mundial. Pero de algo podemos estar seguros, los ciberdelincuentes no aplicarían estas técnicas, sino tienen los resultados esperados.

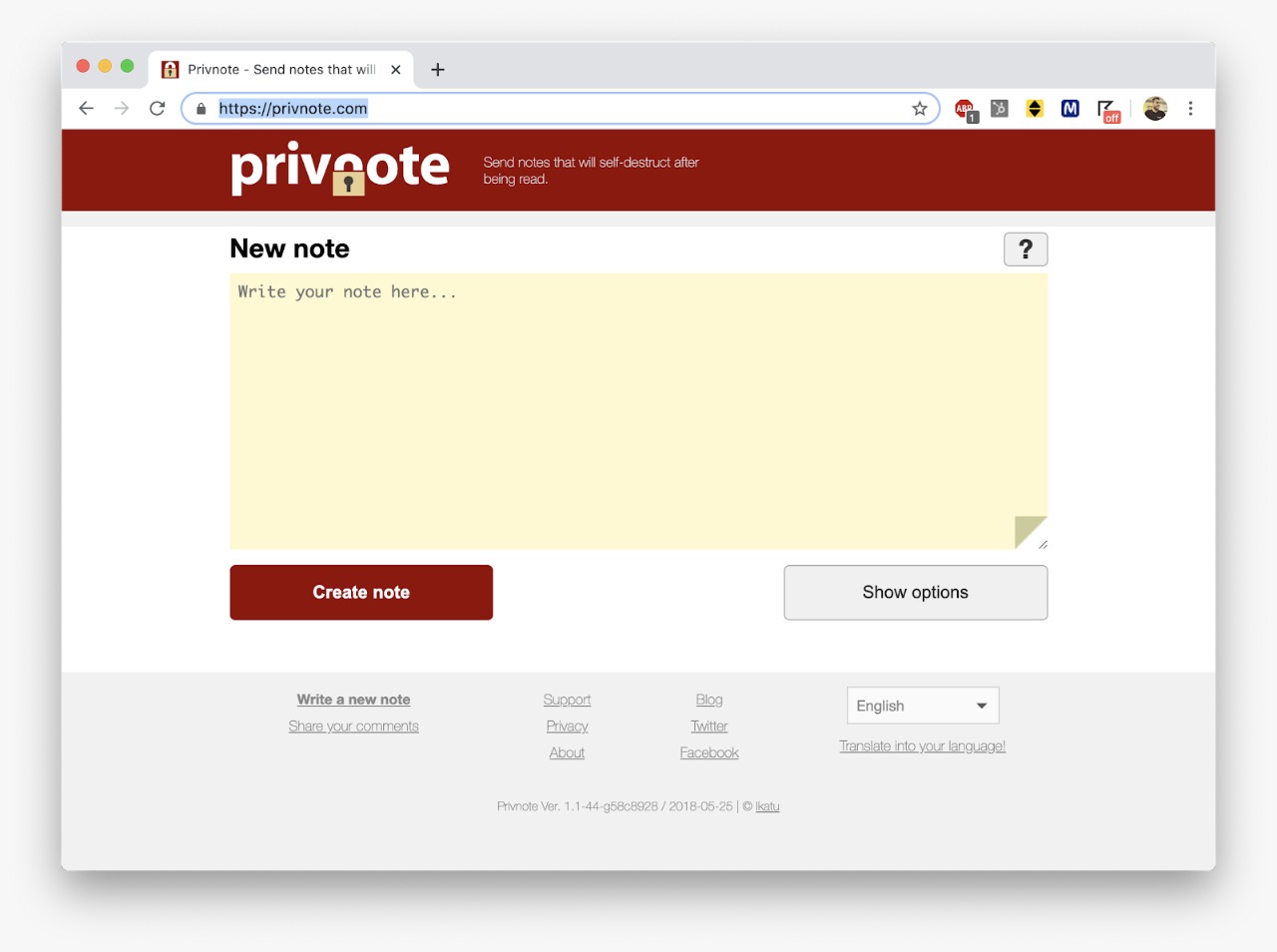

El sitio web privnote.com, es un sitio web legítimo que ofrece un servicio sencillo de pegado seguro (cifrado) y se autodestruye luego de ser enviado el mensaje hacia otro usuario.

Recientemente se a reportado un caso de Phishing del sitio web, el cual imita en apariencia el supuesto servicio de intercambio seguro de notas del sitio web para robar Bitcoins.

Sitio web Oficial

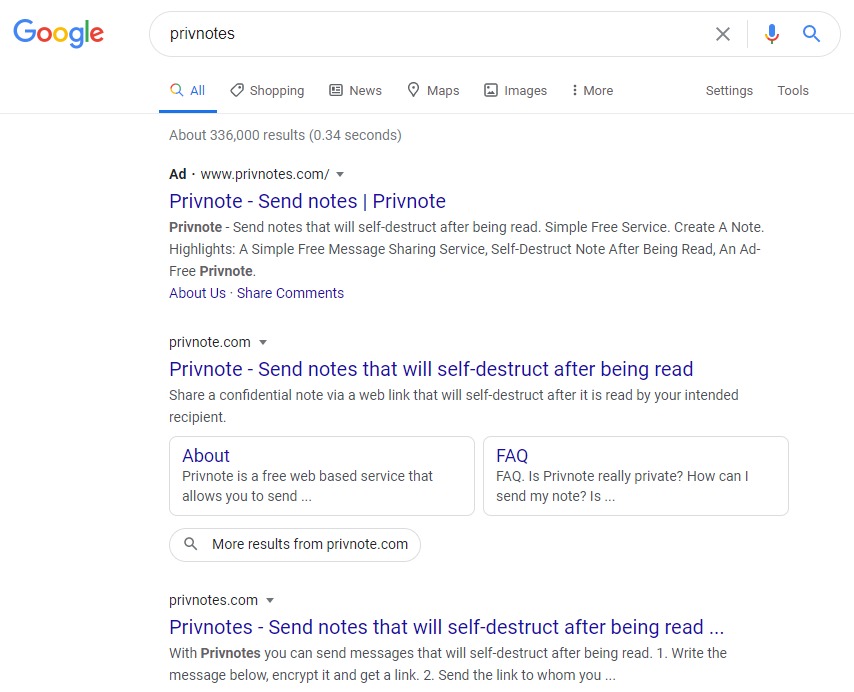

A simple vista puede hacerse difícil ver la diferencia, debido a su gran similitud, pero al ver con más detalle, se podrá observar que el sitio web malicioso agregó una letra “s” como pequeño diferenciador, algo que se podrá notar incluso en el URL. Otra característica del sitio web falso “privnotes[.]com”, es que los ciberdelincuentes le agregaron publicidad Google, de tal forma que aparezca de primero en Google Search.

Google Search

Los desarrolladores del sitio web oficial destacan que “privnote.com”, ofrece el servicio de cifrar todos los mensajes que son pegados y autodestruidos, haciendo imposible alguna modificación, así como también esos mensajes son ilegibles, incluso para el mismo sitio web. Pero según la investigación por un grupo de expertos en ciberseguridad, arrojó que dicho servicio no es otorgado por el sitio web clon "privnotes[.]com", sino que en su lugar, realiza una acción mucho más maliciosa, la cual consiste en modificar las direcciones de pago de criptomonedas que son solicitadas a través de plataforma.

El sitio web malicioso, posee una función especial para cuando el contenido pegado contiene una dirección Bitcoin, la cual dicha dirección es alterada por otra bajo el control de los ciberdelincuentes, en un intento de robar las criptomonedas. Incluso, para evadir la detección, los primeros cuatro caracteres de la dirección Bitcoin alterada son los mismo que la dirección pegada.

Algo para destacar es que en este caso en particular, ambos sitios web ofrecen una “conexión segura” usando SSL/TLS y muestran el icono de candado verde, demostrando que actualmente no es un indicador automático de seguridad. Debido que al revisar las diferencias en sus certificados, el sitio oficial utiliza un certificado privado y el sitio web malicioso utiliza un certificado gratuito de “Let’s Encrypt”.

Este tipo de estafa debería servir de recordatorio para los usuarios y desarrolladores, respecto a las páginas web que ofrezcan servicios gratuitos, son vulnerables a este tipo de estafas, debido a que los actores maliciosos tienden a escoger estos sitios web para realizarlas, incluso si muestra una supuesta seguridad en la comunicación (icono de candado verde), porque los actores maliciosos pueden implementar certificados gratuitos SSL/TLS, como en el caso de “Let’s Encrypt”.

Fuente:

.jpeg?alt=media&token=47f0b459-5374-4d47-9d47-e45176f03c56)

COMENTARIOS